На момент разработки протокол SS7 был полностью закрыт и защищен от внешних атак, но с развитием технологий сигнализационная система №7 становилась все более уязвимой. И сегодня любой желающий при наличии мощной компьютерной техники и узкоспециализированных знаний может подключиться к нему и перехватить личные данные интересующего абонента, в том числе и код верификации для входа в аккаунт в FB.

Взлом Facebook через SS7: как осуществляется атака

Первыми об уязвимости протокола SS7 заговорили специалисты компании Positive Technologies. Кроме того, они провели ряд тестов, в процессе которых смогли раскрыть местоположение абонента, сделать его устройство недоступным для сотовой сети, перехватить сообщения, входящие и исходящие вызовы, подделать USSD-запрос и с его помощью забрать денежные средства со счета.

В ходе исследований было выявлено, что для успешного перехвата целевой информации злоумышленникам даже не требуется сложное оборудование. Достаточно стационарного компьютера или ноутбука под управление Unix-подобной операционной системы на базе ядра Linux и установленного комплекта средств разработки (SDK), позволяющего формировать пакеты данных для протоколов SS7. Кстати, все требуемое для атаки программное обеспечение находится в свободном доступе, и при необходимости его можно без проблем скачать за 15-20 минут.

Основной предпосылкой для появления и применения уязвимости сигнализационного протокола №7 стала мобильность абонента. Для использования возможностей сотовой связи пользователю нужно в режиме реального времени обмениваться данными с вышками оператора (как в домашней сети, так и в сетях роуминг-партнеров). При этом не только абонент, но и злоумышленник могут находиться в любой точке мира и при этом подключаться к одним и тем же узлам телефонной сети (абонент — для получения своих данных, злоумышленник — для их перехвата).

Как перехватить код верификации Facebook: этапы атаки

Цель взлома аккаунта в Facebook через уязвимости SS7 заключается в том, что заинтересованное лицо перехватывает сообщение с кодом верификации и при помощи скопированного из SMS пароля получает доступ к целевой странице в социальной сети. Для этого необходимо:

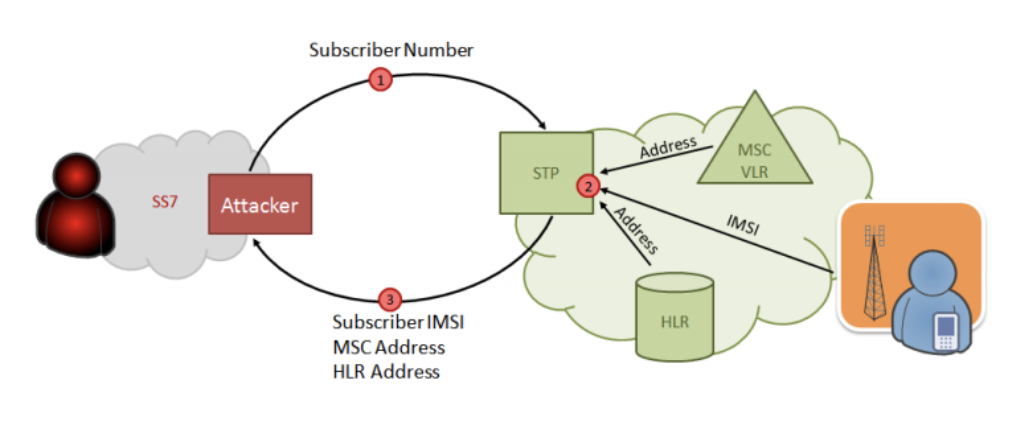

1. Подключиться к сети и получить реальный биллинговый адрес MSC/VLR, указывающий, где в данный момент находится абонент.

2.Получить идентификатор IMSI абонента (международный идентификатор SIM-карты).

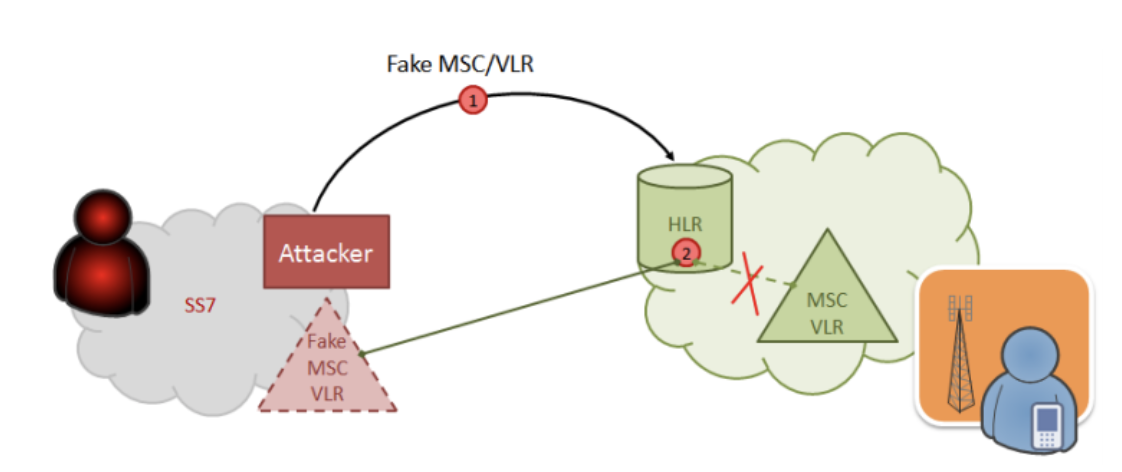

3. Создать фальшивый биллинговый адрес MSC/VLR и перерегистрировать абонента в зоне его действия.

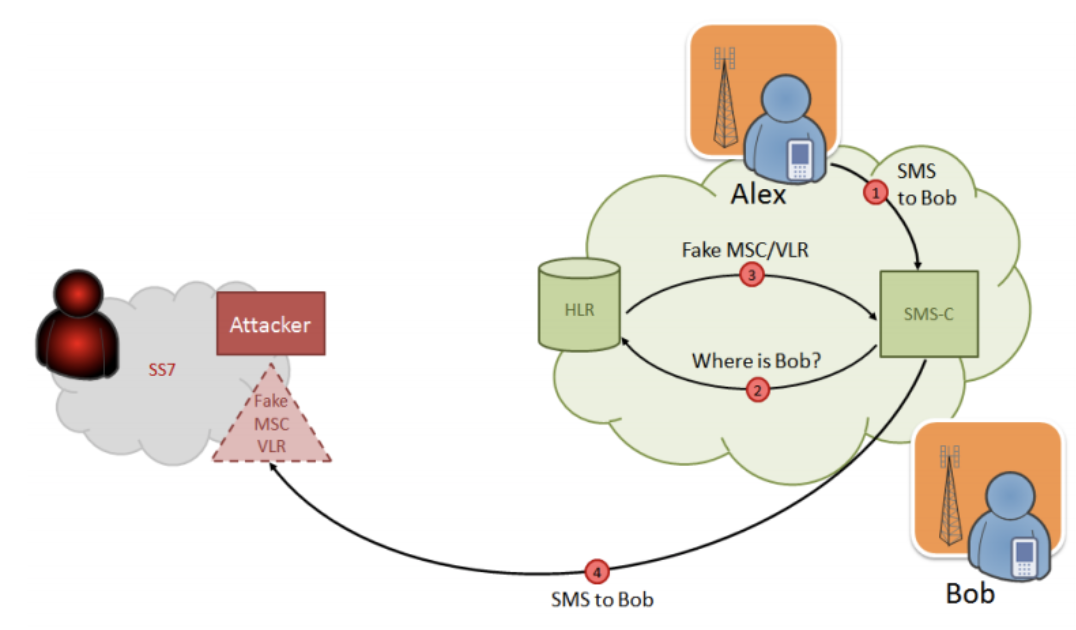

4. После регистрации абонента в созданной сети пользователь будет иметь доступ ко всей входящей и исходящей информации, что позволит перехватить код верификации Facebook.

Представленная схема дает возможность перехватывать входящие и исходящие SMS и изменять их содержимое, отправлять отчеты о получении и прочтении сообщений (что позволяет подтвердить для отправляющей стороны успешную доставку SMS).

Сложности реального способа взлома аккаунта в Facebook через уязвимость протокола SS7

Перед непосредственным проведением атаки следует получить доступ к сигнализационной системе №7. Сделать это могу только официально зарегистрированные операторы. Но современные реалии таковы, что практически в любой стране третьего мира зарегистрироваться в качестве официально поставщика услуг мобильной связи может каждый желающий.

Поэтому если вы обладаете большим количеством свободного времени и обширными знаниями в области информационных технологий, а также хотите самостоятельно опробовать и узнать все сложности реального способа взлома Facebook , то представленные схемы атак вам гарантированно пригодятся.

Для людей, которые не хотят разбираться в тонкостях работы мобильных операторов и жалеют потратить на получение доступа к целевой странице в социальной сети как можно меньше времени, мы разработали специальное приложение FB-Tracker которое делает все нужные шаги в автоматическом режиме и не предусматривает участие пользователя в процессе взлома. То есть заинтересованному лицу не придется искать нужный софт, устанавливать и настраивать его, регистрироваться в качестве сотового оператора, находить мобильное устройство целевого абонента, собирать с него данные, создавать поддельный биллинговый адрес, регистрировать на нем нужное мобильное устройство, а потом еще и мониторить всю поступающую информацию.

FB-Tracker работает в автоматическом режиме на удаленном сервере и за 10-15 минут собирает всю нужную информацию с любого аккаунта в Facebook, предоставляя своим пользователям готовый результат в виде заархивированного пакета данных. Для взлома аккаунта в Facebook через SS7 достаточно ввести URL целевой страницы в приложении и нажать кнопку «Запуск». После успешного получения доступа и сбора данных останется лишь скачать сформированный архив и распаковать его на своем компьютере или смартфоне.

Важно помнить, что применение SMS как части двухфакторной идентификации уже давно признано наименее безопасным решением. К счастью, в некоторых случаях можно отказаться от использования текстовых сообщений. Многие программы, мессенджеры, социальные сети и банковские учреждения предлагают отправку проверочных кодов по почте или в формате голосового вызова. Поэтому при возможности мы рекомендуем использовать именно такие варианты.